内存取证 Volatility

今天接触了内存取证,发现很有趣,学习了学习了。

内存取证

个人感觉就是通过对目标主机上提取的内存镜像分析获取有用信息。

大佬都说这是一门艺术,内存取证的艺术。

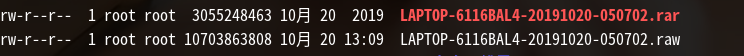

内存取证得有内存镜像。那就先来提取内存。

windows内存镜像提取。

本地计算机使用dumpit这个软件提取。给出下载地址https://github.com/mylamour/-_--Forensics-Tools/raw/master/utils/DumpIt.exe

操作方法很简单。这里就不说了。提取文件格式是 .raw

但是今天遇到坑了。今天提取室友windows10内存镜像,你们猜猜文件有多大。9G多。惹不起啊,分析的话电脑卡死。下次肯定用xp系统。

好了,现在着重介绍一下神器。Volatility

Volatility是一个用于事件响应和恶意软件分析的开源内存取证框架。它是用Python编写的,支持Microsoft Windows,macOS和Linux

kali自带了。就不用安装了,咱们通过实际操作来学习这款工具。

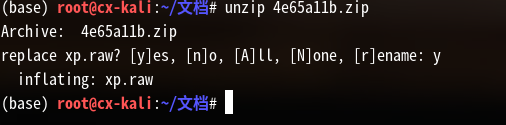

先解压好,xp.raw

volatility 使用:

volatility -f <文件名> –profile=<配置文件> <插件> [插件参数]

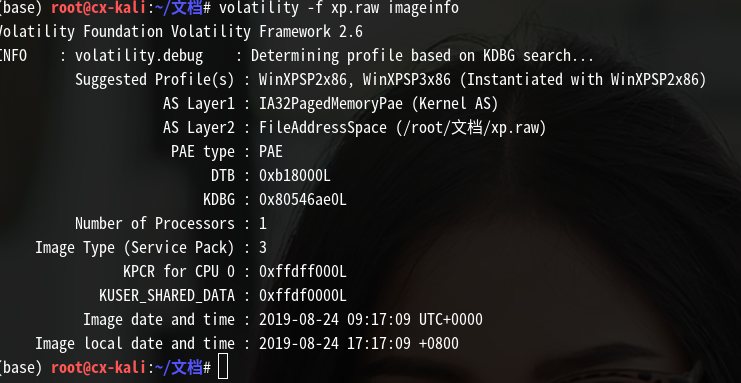

获取–profile的参数

使用imageinfo插件来猜测dump文件的profile值

我们可以看到系统信息:WinXPSP2x86

然后在加载执行其他插件时我们都要带上这个参数,指定系统

volatility -f xp.raw –profile=WinXPSP2x86 <插件>

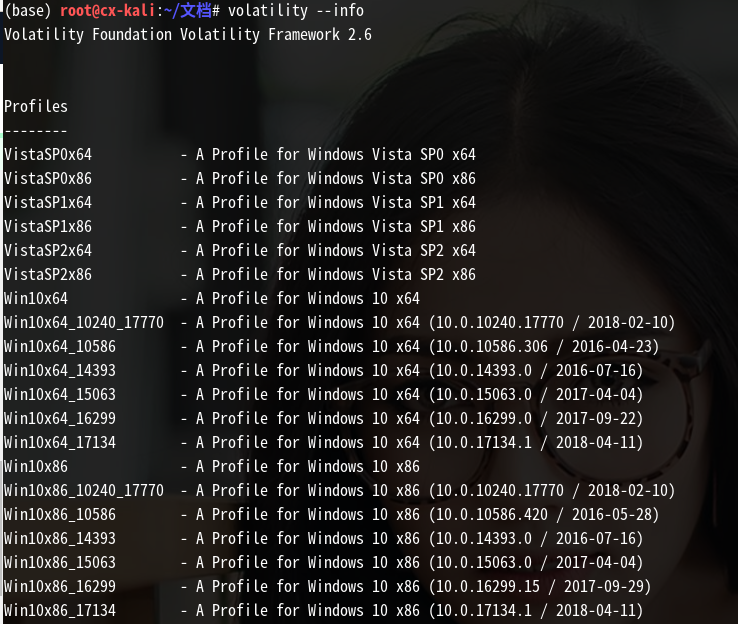

不知道设置什么插件?没事 –info 。

很多,自己看

介绍基本的插件。

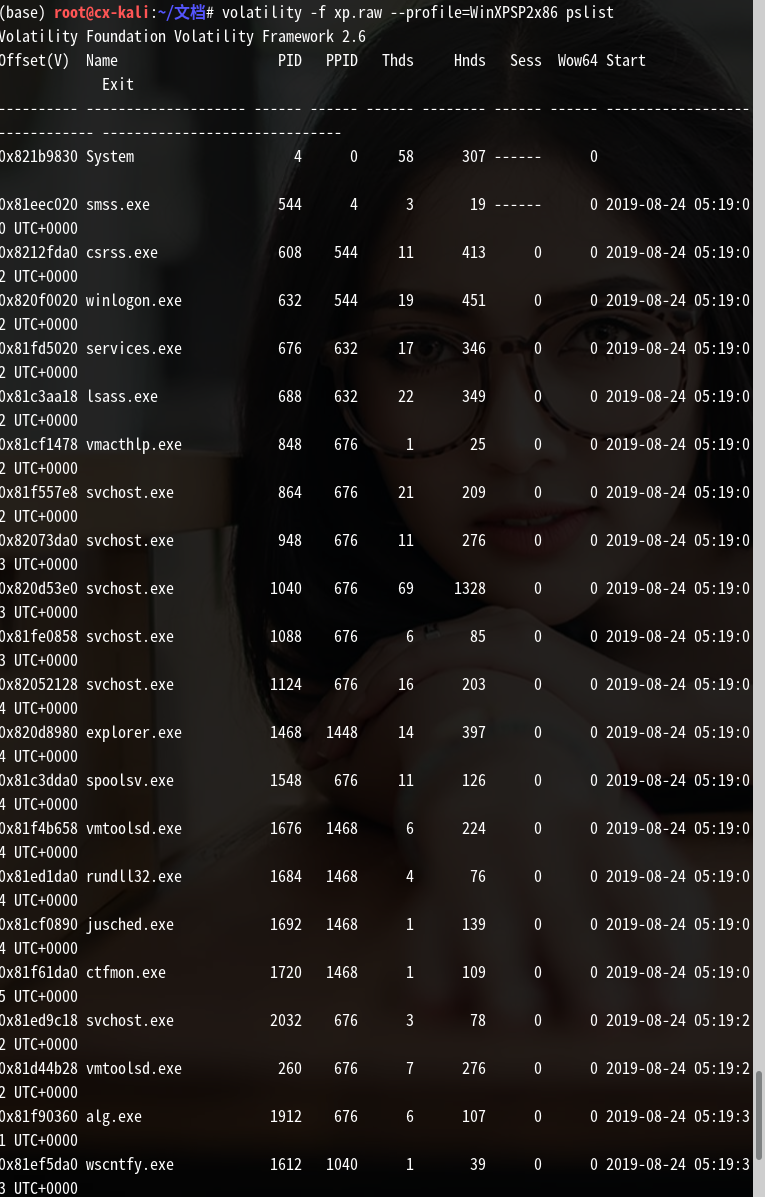

pslist 列出系统进程

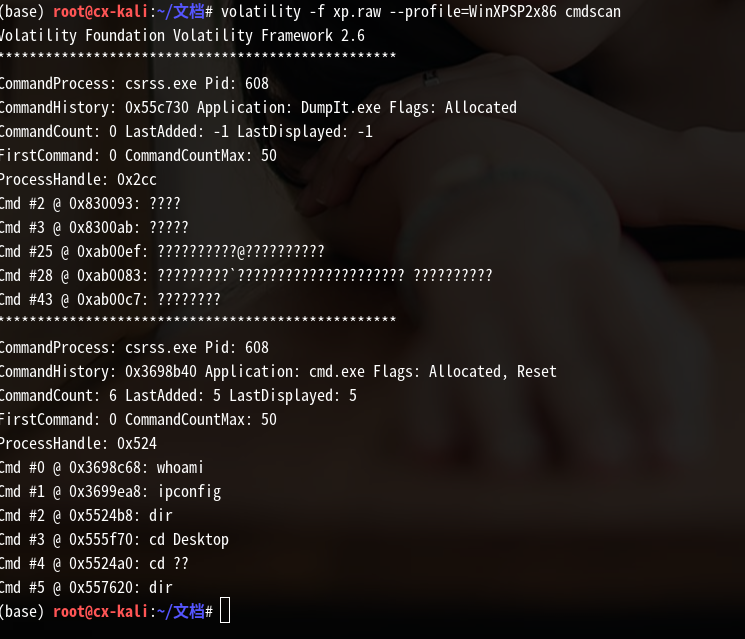

cmdscan 执行的cmd命令

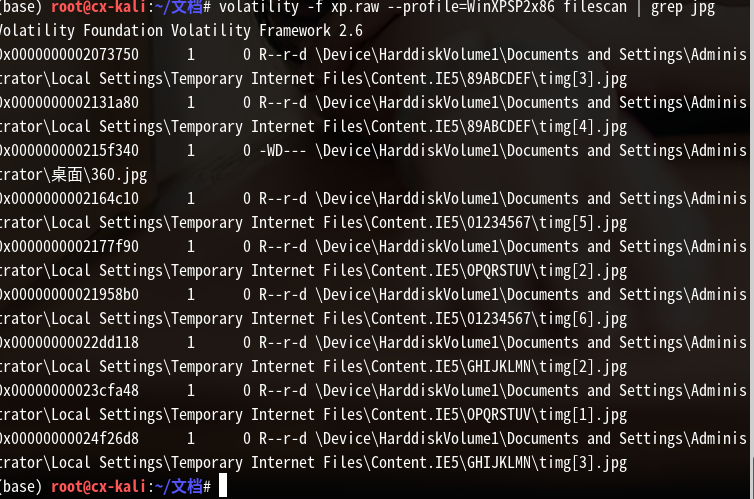

filescan 当前打开的文件,配合grep命令可以筛选。

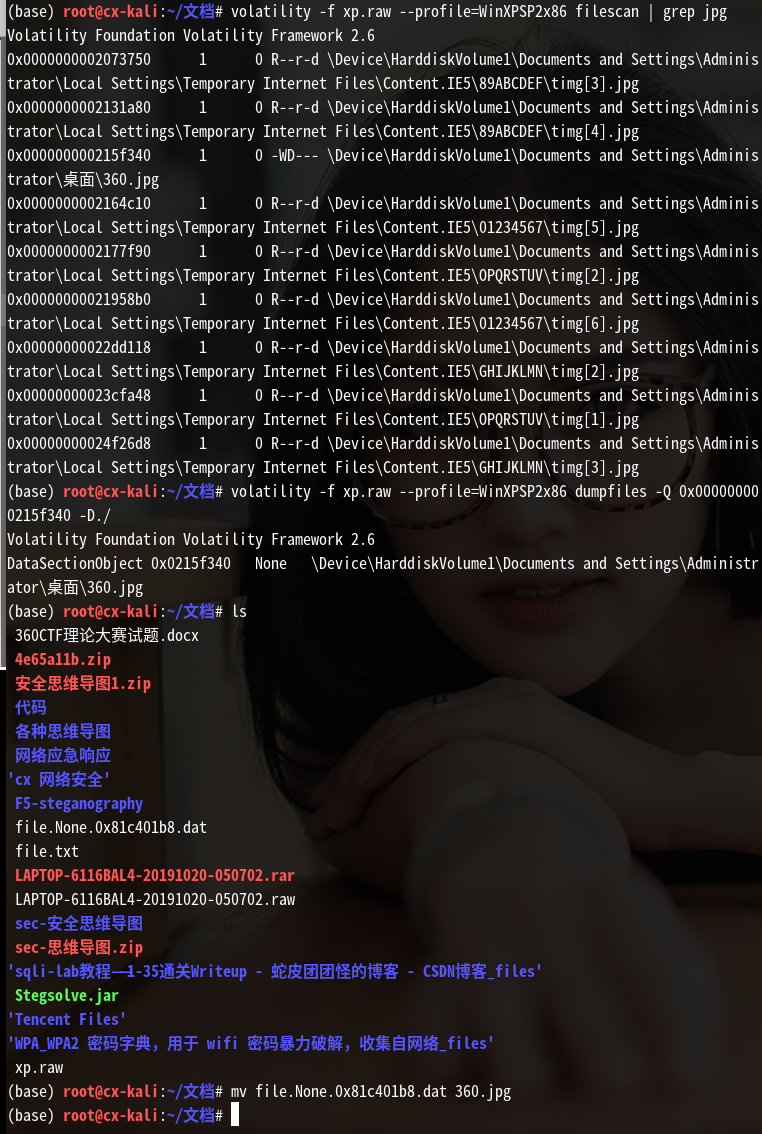

dumpfile dump出文件。

我们就提取桌面360.jpg照片

提取文件重命名一下。打开看看

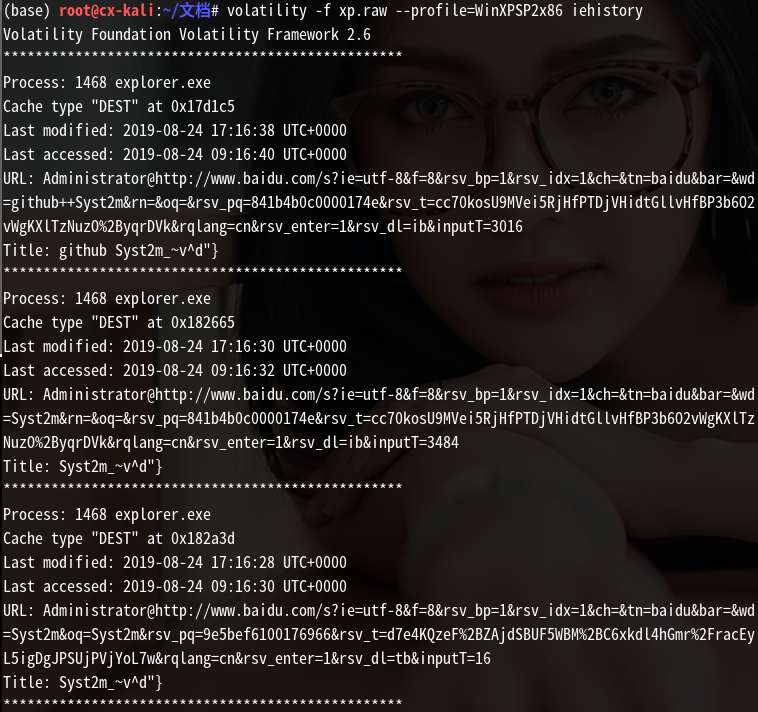

iehistory IE 浏览器的使用情况。

netscan 网络连接情况 。

这个命令我查的时候没有结果,报错了。就不发截屏了。

这些都是简单命令,更多参数查看-h和–info。

转载请注明来源,欢迎对文章中的引用来源进行考证,欢迎指出任何有错误或不够清晰的表达。可以在下面评论区评论,也可以邮件至 cxaqhq@qq.com